Nicht nur im professionellen Bereich sind Kiosk Systeme gerne gesehen, auch im privaten Bereich erfüllen sie durchaus ihren Zweck.

In Firmen dienen sie der steten Überwachung im Netzwerkbereich oder einer ersten Firmenpräsentation in der Lobby. Im privaten Sektor können damit aktuelle Wetter- und Temperaturdaten auf den Bildschirm oder neuerdings den Spiegel gebracht werden.

Meistens steckt hinter solchen Systemen nicht mehr als ein RaspberryPi oder andere Mini Computer. Diese werden mit einem schlichten System bestückt und booten in die gewünschte Umgebung. Doch bis zum fertigen Kiosksystem sind oft mehrere Handgriffe notwendig, hier setzt FullPageOS an.

FullPageOS - Kiosk System fürs Volk

FullPageOS ist ein Fork von OctoPi, welches im 3D Druckbereich verbreitet ist. Beide Systeme basieren auf Raspbian und bringen lediglich einige Scripte mit, welche das System zu einem reinen Kiosk System umwandeln.

Das FullPageOS bootet in diesem Fall einen Chromium Browser im Vollbildmodus, nicht mehr und nicht weniger, fast ganz ohne manuellen Eingriff ist aber auch das nicht möglich.

Die gewünschte Webseite zur Präsentation kann individuell festgelegt werden.

Installation FullPageOS

- FullPageOS herunterladen und wie ein gewöhnliches Raspbian installieren.

Konfiguration von FullPageOS

Auch wenn das System als fertiges Kiosk System angepriesen wird, sind ein paar wenige Handgriffe für die Erstkonfiguration notwendig.

Zunächst sollten die Lan- oder Wlan Einstellungen unter "/boot/fullpageos-network.txt" angepasst werden.

Ist dieser Schritt erledigt, wird das System nochmal gebootet.

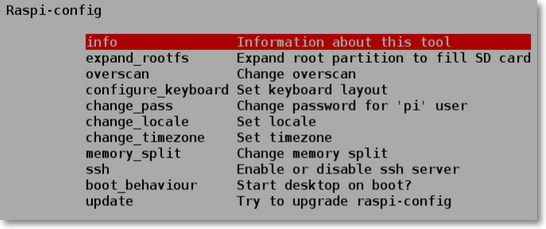

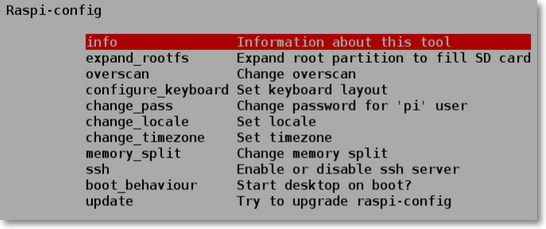

Nun erfolgt eine Einwahl über SSH auf das Gerät (am besten mit Putty). Ein Login ist mit "pi" und "raspberry" möglich. Nach der ersten Verbindung sollte das Passwort des Standardnutzers mit "passwd pi" geändert werden. Weitere Konfigurationen können mit "sudo raspi-config" erfolgen.

Die Startseite eures Kiosk Systems kann unter "boot/fullpageos.txt" angepasst werden.

Auf dem System ist ein VNC Server zur Wartung vorinstalliert, solltet ihr diesen nicht benötigen, schaltet ihn besser ab.

sudo apt-get remove x11vnc

Je nach Sicherheitslevel können weitere Härtungsmaßnahmen ergriffen und unnötige Pakete oder Dienste deaktiviert werden.

Nach diesen letzten Schritten sollte ein fertiges Kiosk System vorhanden und funktionstüchtig sein.

Weitere Infos sind auf der Entwickler Webseite zu finden.

Für ein Kiosk System ist sicherlich nicht zwingend ein extra Betriebsystem notwendig, denn auch vorhandene Raspbians lassen sich einfach in ein Präsentations System umwandeln.

Kiosk System auf einem vorhandenen Raspbian installieren

Hier gilt, wie so oft, viele Wege führen ans Ziel, den einfachsten für ein vorhandenes Raspbian System möchte ich hier kurz aufzeigen.

Iceweasel installieren

Ein Kiosk System ist mit jedem Browser möglich, in diesem Beispiel wird Iceweasel verwendet, welches dem bekannten Firefox entspricht.

apt-get install iceweasel iceweasel-l10n-de

Beim zweiten Paket handelt es sich um das deutsche Sprachpaket

Verknüpfung von Iceweasel im Autostart erstellen und die Startseite anpassen

sudo cp /usr/share/applications/iceweasel.desktop /home/pi/.config/autostart/iceweasel.desktop

sudo nano /home/pi/.config/autostart/iceweasel.desktop

Exec=iceweasel https://kioskmodus.online

Bildschirmschoner deaktivieren

Hier ist der einfachste Weg, einen vollwertigen Bildschirmschoner zu installieren und zu deaktivieren, damit erspart man sich die Suche nach den genauen Einstellungen.

sudo apt-get install xscreensaver

Unter den Einstellungen des Xscreensavers kann nach der Installation einfach auf "deaktivieren" geklickt werden. Als Alternative hier noch die Einstellungen via Kommandozeile.

sudo nano /etc/xdg/lxsession/LXDE/autostart

#@xscreensaver -no-splash

@xset s off #(Screensaver ausschalten) Geht alternativ auch über die Oberfläche.

@xset -dpms #(Energiesparmodus deaktivieren) Geht alternativ auch über die Systemeinstellungen

@xset s noblank #(Screensaver ausschalten)

Der Energiesparmodus sollte in jedem Fall ausgeschaltet werden, unabhängig davon wie der Bildschirmschoner deaktiviert wird.

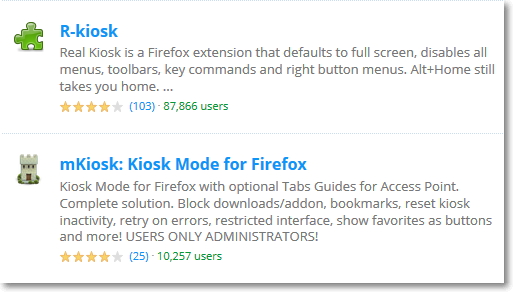

Vollbildmodus via Plugin oder F11

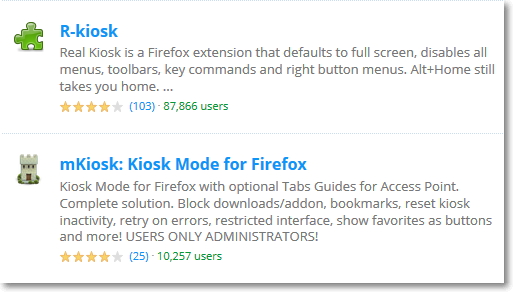

Für Iceweasel/Firefox gibt es zwei Plugins, welche einen Kioskmodus verwalten, bzw. unterstützen. Unter dem Namen mKiosk oder rKiosk sind diese zu finden. Beide erfüllen ihren Zweck und bieten alles, was es zur Verwaltung eines Kiosksystems braucht.

Sollten ihr damit nicht zurechtkommen, reicht es aus den Browser so zu konfigurieren, dass er nach einen Neustart mit den alten Einstellungen wieder hoch kommt. Danach startet ihr Iceewasel mit F11 im Vollbild, diese Einstellungen wird er sich merken und nach dem nächsten Neustart habt ihr immer noch ein Vollbild (Hier besteht allerdings die Möglichkeit, dass andere Nutzer in das System eingreifen, da kein Password hinterlegt werden kann).

Manche Nutzer stören sich sicherlich am Mauszeiger, dieser kann mit Unclutter ausgeblendet werden.

sudo apt-get install unclutter

sudo nano /etc/xdg/lxsession/LXDE/autostart

@unclutter -idle 5

Fazit

FullPageOS ist eine praktische Variante für einen Kiosk Modus, wenn noch kein System vorhanden ist. Bei installiertem Raspbian ist der Betrieb als Kiosksystem mit wenigen Handgriffen auf gleichem Niveau möglich.

Bei Varianten erfüllen ihren Zweck, wobei sich FullPageOS auf Chromium eingeschossen hat. Der händische Kiosk Modus erlaubt den Einsatz verschiedener Browser und Einstellungen, egal ob Midori, Iceweasel oder Chrome. Hier wäre eine Auswahlmöglichkeit bei der Installation von FullPageOS sicherlich eine feine Sache.

Das Web of Trust Daten an Dritte weitergibt ist natürlich nicht schön, aber auch kein riesiger Skandal. Wer solche Add-ons verwendet, ist teilweise selbst Schuld. (Weitere Details zu diesem Thema können bei

Das Web of Trust Daten an Dritte weitergibt ist natürlich nicht schön, aber auch kein riesiger Skandal. Wer solche Add-ons verwendet, ist teilweise selbst Schuld. (Weitere Details zu diesem Thema können bei