Wie lösche ich Festplatten sicher und vollständig?

Geschrieben von Guenny amFestplatten richtig löschen ist wichtig, das ist nicht erst seit gestern bekannt. In den Medien tauchen immer wieder Fälle auf, bei denen Daten auf alten Festplatten gefunden werden.

Früher hatte ich für so einen "finalen" Löschvorgang oft DBAN verwendet. Das Wipe-Tool ist aber in die Jahre gekommen und hat hin und wieder Probleme beim Booten und erkennen von Festplatten.

Glücklicherweise gibt es inzwischen weitere Lösungen, um Daten auf SATA Festplatten vollständig zu löschen bzw. random zu überschreiben.

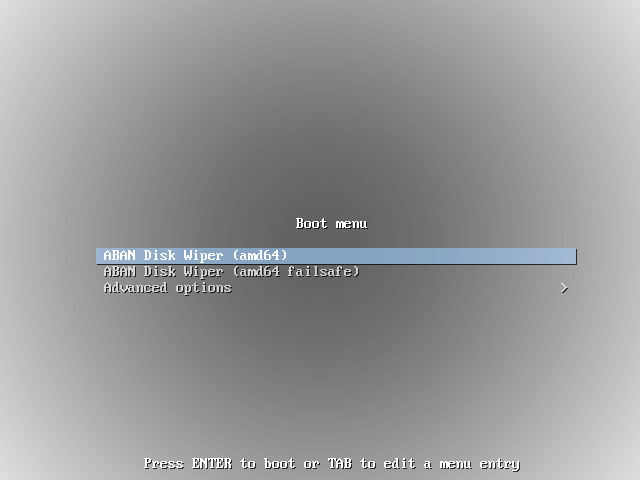

ABAN

Auf DBAN Darik's Boot and Nuke folgte ABAN. Anthony DeRobertis Boot & Nuke basiert allerdings auf dem neueren Debian 11 (Bullseye), funktioniert aber genauso wie das altbekannte DBAN.

Installation

ISO herunterladen, auf einen USB-Stick schreiben, booten und löschen.

Um Daten auf einen USB-Stick zu schreiben, bietet sich Ventoy an, welches bei Bedarf viele Extra-Funktionen besitzt.

Alternativ bietet sich Unetbootin oder Rufus an. Balea Etcher gehört hier nicht mehr zu meiner ersten Wahl.

Die einfachste Variante ist sicher dd über die Kommandozeile:

sudo dd if=aban.iso of=/dev/sdx status=progress

bzw.

sudo dd if=shredos.img of=/dev/sdx status=progress

ShredOS

Ebenfalls Open-Source und ein Tool, um Festplatten sicher vor der Entsorgung zu löschen, ist ShredOS. Der Disk-Wiper basiert auf nwipe, was wiederum ein Fork von dwipe ist, welches in DBAN zum Einsatz kam. ShredOS unterstützt sowohl 32bit als auch 64bit Prozessoren. Der Eraser lässt sich via PXE booten und unterstützt einen Headless Mode, welcher sich via telnet ansprechen lässt.

Beim Start bootet ShredOS automatisch nwipe im ersten virtuellen Terminal (Alt+F1). Weitere Tools wie hdparm, smartmontools oder hexeditor befinden sich auf dem zweiten virtuellen Terminal (Alt+F2)

Die Installation erfolgt über den gleichen Weg wie bereits oben erwähnt.

Solltet ihr das Projekt und die Entwickler dahinter unterstützen wollen, könnt ihr das gerne tun.

Wie lösche ich SSDs?

SSDs basieren auf einer anderen Technologie als herkömmliche ATA Festplatten. Hier empfiehlt es sich, das Laufwerk zu verschlüsseln oder mit den Hersteller Tools zu wipen. Ein Überschreiben mit Zufallsdaten ist keine sichere Variante!

SSDs mit Hersteller-Tools sicher löschen

Nahezu jeder Hersteller bietet eigenen Software zum Verwalten von SSDs an, meist ist dort eine Funktion zum sicheren Löschen der Daten enthalten.

Für Samsung ist das die Magician Software und für Intel das Solidigm Storage Tool. Da Intels NAND-SSD-Geschäft von SK hynix übernommen wurde, steht die Intel® SSD Toolbox nicht mehr zur Verfügung.

SanDisk hat ebenfalls ein SDD Dashboard Tool, welches wipen unterstützt. Gleiches gilt für Corsair mit seiner SSD Toolbox.

Weitere Tools wären Crucial Storage Executive oder Kingston SSD Manager.

Fazit

Letztendlich ist die physische Zerstörung natürlich die beste Variante, das sollte jedem bewusst sein. Dennoch bieten Tools wie ShredOS oder ABAN eine gute Möglichkeit Daten sicher zu löschen, ohne den Akkuschrauber verwenden zu müssen.

Viel Spaß auf dem Wertstoffhof

Die bekannten Editionen wurden weitgehend (bis auf die MATE Arbeitsumgebung) beibehalten. Es gibt weiterhin eine Home Edition und eine Security Edition.

Die bekannten Editionen wurden weitgehend (bis auf die MATE Arbeitsumgebung) beibehalten. Es gibt weiterhin eine Home Edition und eine Security Edition. Auch der Branchenprimus liefert regelmäßig aktualisierte Distribution aus. Das aktuelle

Auch der Branchenprimus liefert regelmäßig aktualisierte Distribution aus. Das aktuelle